Уже багато статей було написано про те, що нецільовим хакерських атак піддається набагато більшу кількість сайтів, ніж атакам цілеспрямованим. За статистикою лише близько 25% зломів сайтів носять цільовий характер, інші ж «попадаються» на гачок випадково.

Найпоширеніша помилка, яка полегшує хакерам процес злому сайту, це вразливість CMS, плагінів або шаблонів. Будь-яка, навіть найменша, «тріщина» в системі значно знижує рівень безпеки сайту. Якщо ви попалися, будьте готові до того, що ваша сторінка буде використовуватися не за призначенням, вона може перетворитися в центр розсилки реклами і спаму.

Якщо ви думаєте, що вас це обійде стороною, ти ви глибоко помиляєтеся. Провести пошук сайтів з проблемними місцями в CSM досить просто. Це зможе зробити навіть не професійний, а початківець хакер. Google Hacking Database – це так званий реєстр вразливих за однаковими ознаками сайтів. Як це працює? Проіндексовані сайти з певними уразливими місцями знаходяться хакерами в пошукових системах, завдяки чому у них з’являється доступ до завантаження шкідливого коду.

Виходячи їх цього, варто розуміти, що при наявності хоча б найменшої вади в CSM або встановлених плагинах, зламати сайт буде нескладно. Власник або web-майстер повинен подбати про достатній рівень захисту сайту.

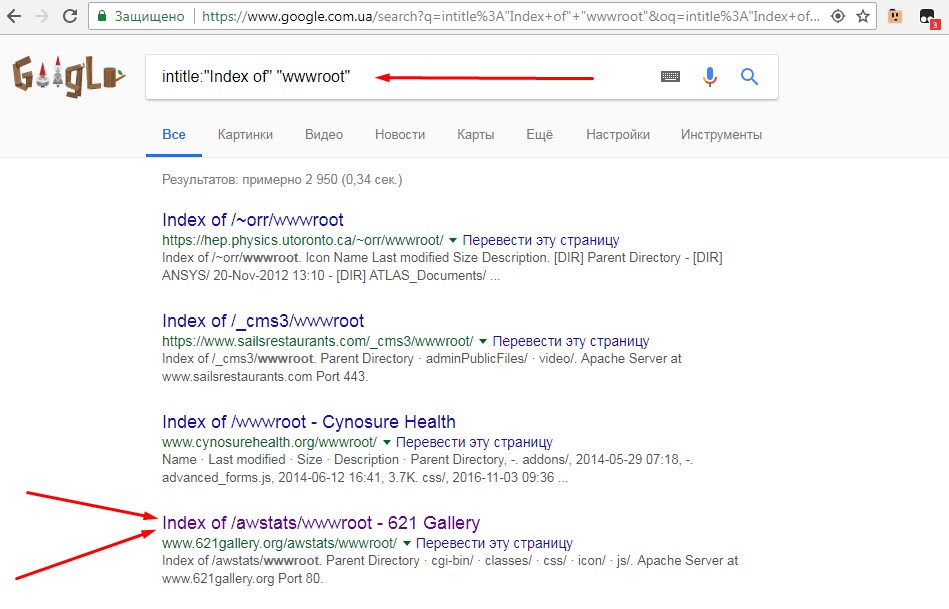

Як зламати сайт з використанням можливостей Гугл

Щоб продемонструвати довірливим або впевненим в собі власникам, що зламати сайт за кілька хвилин можна просто використовуючи функції Гугла, ми вирішили привести наочний приклад того, як успішно хакери користуються помилками, які ви можете допустити при створенні сайту.

З вересня 2015 року в базі Google Hacking Database з’явилася можливість пошуку сторінок з відкритими каталогами, в яких можна переглянути всі файли, включаючи доступи і паролі. Для цього просто необхідно:

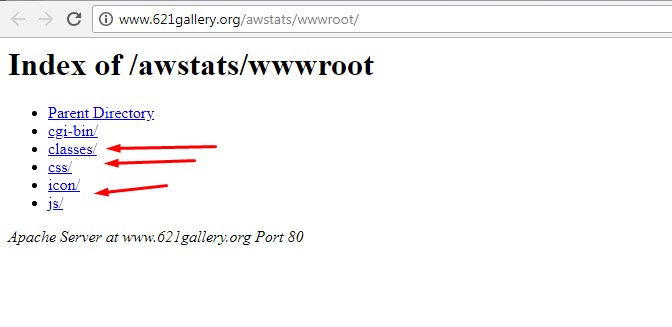

Відправити запит intitle:”Index of” “wwwroot” в пошукову систему Google, і перед нами виявляється повний список сайтів з відкритими каталогами. Далі необхідно вибрати потрібний нам сайт і перейти по посиланню.

За цим посиланням відкриється весь список каталогів. За ним можна посерфити і виявити файл serverconfig.xml – саме він містить всі логіни і паролі від баз даних. Якщо облікові записи ще й збігаються з SSH і FTP, то у зломщика з’явиться доступ до самого сервера.Вся процедура займає не більше кількох хвилин (це для новачка). Хакер, який знає свою справу, може виконати дані дії в автоматичному режимі за все за кілька секунд.

Як не допустити злом сайту

Звичайно, опинитися в такій неприємній ситуації не бажає ніхто. Особливо прикро, коли система піддається злому через дрібних недоліків, які спочатку могли бути усунені, але з часом принесли безліч неприємностей. Тому відразу після створення сайту краще звернутися за допомогою до професіоналів. Компанія ukrhost надає не тільки послуги з розміщення хостингу та реєстрації доменів, а й обслуговування сайту в процесі функціонування. Команда професіоналів спочатку поставить сучасні захисту від злому і буде стежити за безпекою вашої сторінки 24 години на добу!