Корінь зла, через які з’являються віруси, набридлива реклама, заражені файли – бажання збагатитися за чужий рахунок. Якщо ви дізналися, що по хостингу або vps вже розгулює вірус, швидше за все, захист веб сервера не встановлена, а значить впоратися зі зловмисниками в рази складніше.

Що ж робити, якщо ваш сайт заражений?

Шкідливі сигнатури, які слід шукати, можуть являти собою вставку в код сторінки шифрований код. Таким чином, при відсутності антивіруса на сервері або його застарілої версії, визначити такий елемент буде проблематично.

І так, у вас є заражений віртуальний сервер.

- Серверний антивірус необхідно оновити до останньої версії, а можливо і зовсім перевстановити. Це і буде першим кроком.

- Крок другий – заміна доступів на сервері. Змінюючи всі паролі і ssh-ключі (якщо такі є), ви знижуєте ймовірність повторення ситуації зараження вірусом. Після завершення процедури, довіряйте новий доступ тільки перевіреним фахівцям і бережіть так само, як ключ від свого будинку.

- Убезпечити себе і забезпечити повний захист сервера вийде тільки зробивши всі необхідні заходи. А це означає, що наступний, третій, етап захисту веб сервера – перевірка сайту, виявлення всіх заражених файлів ПО, а також видалення вірусів.

- Четвертим кроком на шляху до захисту сервера від злому буде оновлення плагінів, шаблонів, модулів, CMS на ваших сайтах.

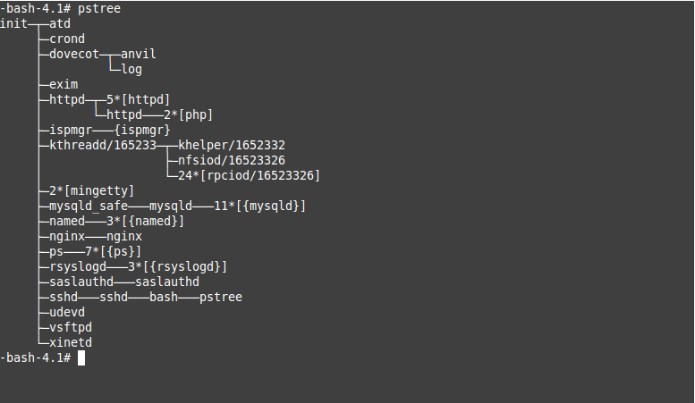

- На заключному п’ятому етапі, UkrHost завжди рекомендує перевірити список запущених процесів, підключившись через SSH і виконавши команду pstree.

В даному прикладі видно, що процес “ps” запущений з під імені “ps”, а оригінальний запускається з під bash. Робимо висновок, що це вірус.Уделяйте окрему увагу походить з’єднанням, перевірити які можна командою lsof -i, а також тек, де запущені процеси.

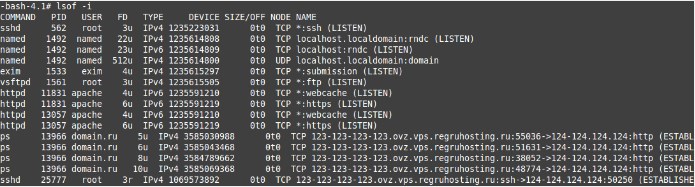

Як видно з цього скріншота, то виявлений нами процес генерує дивні вихідні з’єднання. Потрібно визначити директорію з якої він запущений і видалити його.

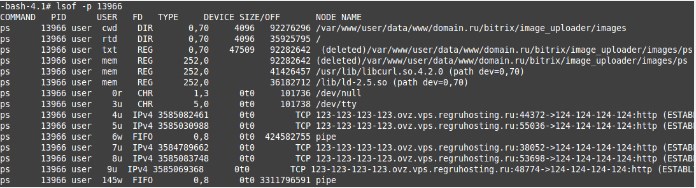

Запускаємо:lsof -p ID // где Id - это pid процесса

Звертаємо увагу на рядки зі значеннями cwd і txt в колонці FD, там і буде вказана директорія запуску цієї зарази.

Не забувайте проводити аналіз даних або систематично підвищувати рівень безпеки на вашому віртуальному сервері.